■ 개념

주요정보통신기반시설 취약점 분석 및 평가 중 점검대상 윈도우 서버의 W-16 IIS 링크 사용금지 점검항목에 대해 알아보겠습니다.

| 항목명 |

IIS 링크 사용금지

|

|

| 항목코드 | W-16 | |

| 위험도 | 상 | |

| 점검내용 |

IIS 설치 시 기본적으로 제공되는 불필요한 파일 제거 여부 점검

|

|

| 점검목적 |

웹 컨텐츠 디렉토리에서 다른 디렉토리나 파일들에 접근할 수 있는 심볼릭 링크, 별칭(aliases), 바로가기 등을 제거하여 허용하지 않은 경로의 접근을 차단하기 위함

|

|

| 보안위협 |

접근을 허용한 웹 콘텐츠 디렉토리 내에 서버의 다른 디렉토리나 파일들에 접근할 수 있는 심볼릭 링크, aliases, 바로가기 등이 존재하는 경우 해당 링크를 통해 허용하지 않은 다른 디렉토리에 액세스 할 수 있는 위험성 존재

|

|

|

판단기준

|

양호 |

심볼릭 링크, aliases, 바로가기 등의 사용을 허용하지 않는 경우

|

| 취약 |

심볼릭 링크, aliases, 바로가기 등의 사용을 허용하는 경우

|

|

| 조치방법 |

등록된 웹 사이트의 홈 디렉토리에 있는 심볼릭 링크, aliases, 바로가기 파일 삭제

|

|

■ 실습

해당 점검항목은 윈도우 서버의 IIS 관련 파일이나 디렉터리를 접근할 수 있는 심볼릭 링크, aliases, 바로가기 등 사용 유무를 판단하여 양호/취약을 판단합니다. 아래 메뉴를 통해 확인하시기 바랍니다.

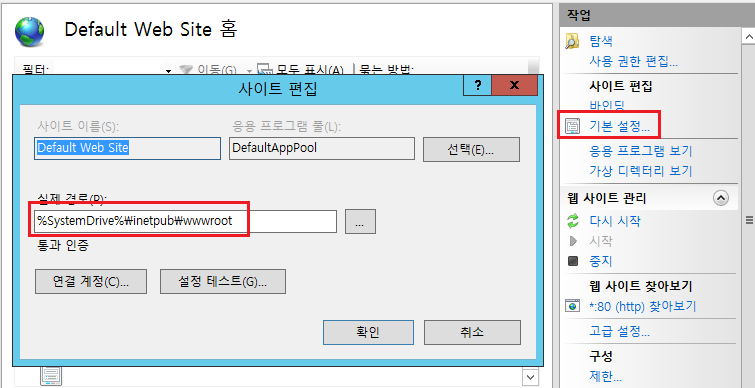

확인 메뉴 : 제어판> 관리도구> 인터넷 정보 서비스(IIS) 관리자> 해당 웹사이트> 기본 설정> "실 제 경로"에서 홈 디렉터리 위치 확인

실제 경로에 입력된 홈 디렉토리로 이동하여 바로가기 파일 삭제

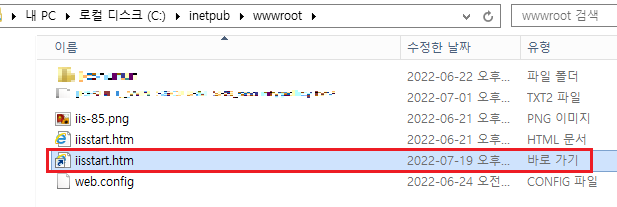

위 실제 경로에 접근하여 바로가기 파일을 생성했습니다. 아래와 같이 IIS 디렉터리 내 바로가기 파일을 사용하고 있으므로 해당 점검항목 취약합니다. 진단 스크립트상에서도 홈 디렉터리 내 바로가기 파일이 있기 때문에 취약하다고 출력합니다.

본 포스팅 내용은 한국인터넷진흥원(KISA)에서 발행한 주요정보통신기반시설 평가기준을 바탕으로 작성했습니다.

수고하셨습니다.

궁금한 사항은 댓글로 남겨주세요.

반응형

'주요정보통신기반시설 취약점 진단 > 윈도우서버' 카테고리의 다른 글

| 주요정보통신기반시설 윈도우 서버 W-18 IIS DB 연결 취약점 점검 (0) | 2026.01.12 |

|---|---|

| 주요정보통신기반시설 윈도우 서버 W-17 IIS 파일 업로드 및 다운로드 제한 (0) | 2026.01.11 |

| 주요정보통신기반시설 윈도우 서버 W-15 웹 프로세스 권한 제한 (0) | 2026.01.05 |

| 주요정보통신기반시설 윈도우 서버 W-14 IIS 불필요한 파일 제거 (0) | 2026.01.03 |

| 주요정보통신기반시설 윈도우 서버 W-13 IIS 상위 디렉토리 접근 금지 (0) | 2023.10.28 |

댓글